Bonjour,

Et bien, tu as eu de la chance si le cryptoware n'a pas touché tes docs et tout ce qui est en réseau... il est mal codé celui-là.

Le cryptoware n'est plus actif, il "tire" seulement une fois, c'est du hit and run !

Le programme infectieux est sur le PC où le malware a été exécuté. On peut vérifier si tu veux pour voir s'il est toujours là avec le programme FRST.

Information : tous les rapports demandés doivent être postés sur le forum sous la forme d'un lien.

Information : tous les rapports demandés doivent être postés sur le forum sous la forme d'un lien.

Comment créer et poster le lien d'un rapport ?

- Se rendre sur le site http://www.cjoint.com/

- Cliquer sur le bouton Parcourir, sélectionner le rapport demandé et valider par Ouvrir.

- Puis, en bas de la page du site Cjoint, cliquer sur Créer le lien Cjoint.

- Faire un clic droit avec la souris sur le lien créé qui apparaît sous cette forme similaire

http://cjoint.co/Exemple et sélectionner l'option copier l'adresse du lien.

- Coller ce lien (à l'aide du clic droit) dans ta prochaine réponse sur le forum.

==> Farbar Recovery Scanner Tool (FRST) de Fabar :

Vous pouvez suivre le tutoriel ci-dessous ou bien le tutoriel plus détaillé en cliquant sur ce lien.

Note: le programme est enregistré par défaut dans la rubrique Téléchargements de l'Explorateur de

fichiers de Windows

- Copier le fichier FRST ou FRST64 et le coller sur le Bureau et pas ailleurs.

(on peut aussi trouver la rubrique Bureau dans l'Explorateur de fichiers).

- Puis, à partir du Bureau, faire un clic droit de la souris sur l'icône de FRST ou FRST64 et choisir "Exécuter en tant qu'administrateur".

- Le programme met à jour sa base de données, patienter 5 secondes.

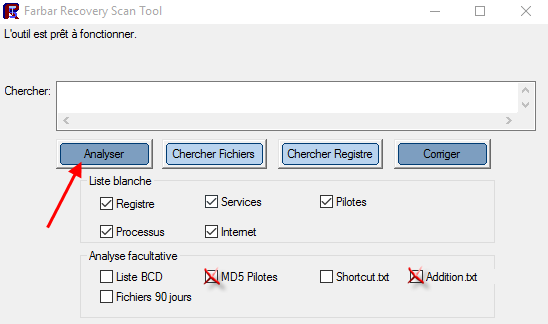

- Sous "Analyse facultative", cocher les cases suivantes (voir image ci-dessous):

- Addition.txt

- MD5 pilotes

- Une fois le scan terminé, 2 rapports sont créés sur le Bureau, soit les rapports FRST.txt et Addition.txt.

- Héberger ces 2 rapports sur le site www.Cjoint.com, puis copier/coller les liens fournis dans ta prochaine réponse sur le forum.

Message édité par monk521 le 16-12-2016 à 19:16:57